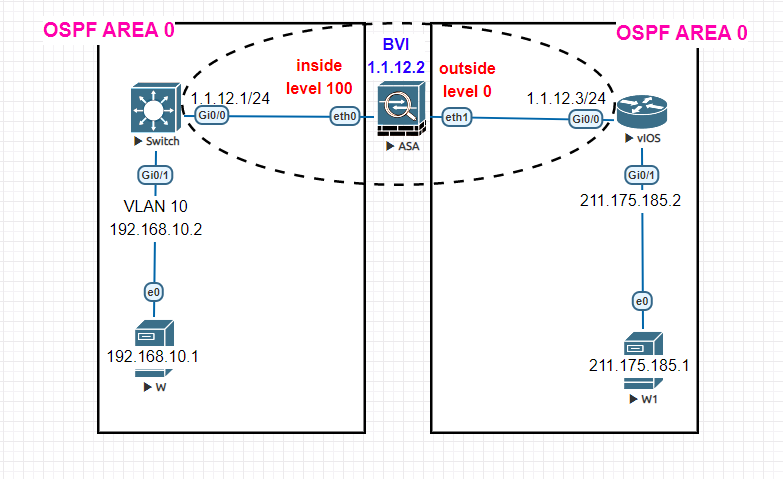

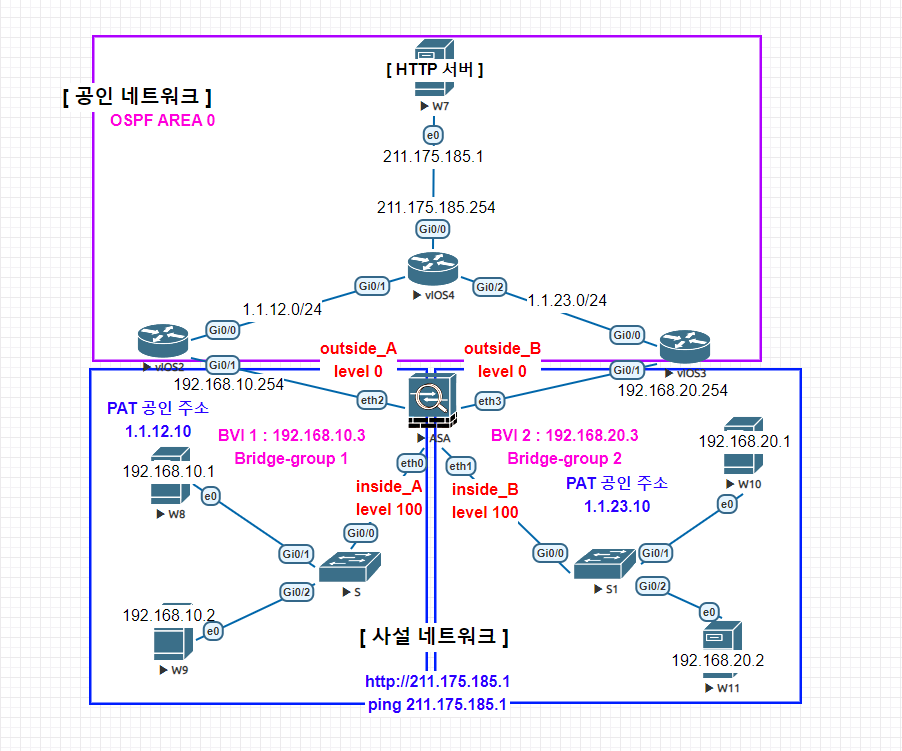

ASA Transparent Mode

ASA Transparent Mode 명령어

show firewall

firewall transparent ← L2 Firewall 전환

show firewall

no firewall transparent ← L3 Firewall 전환

show firewall

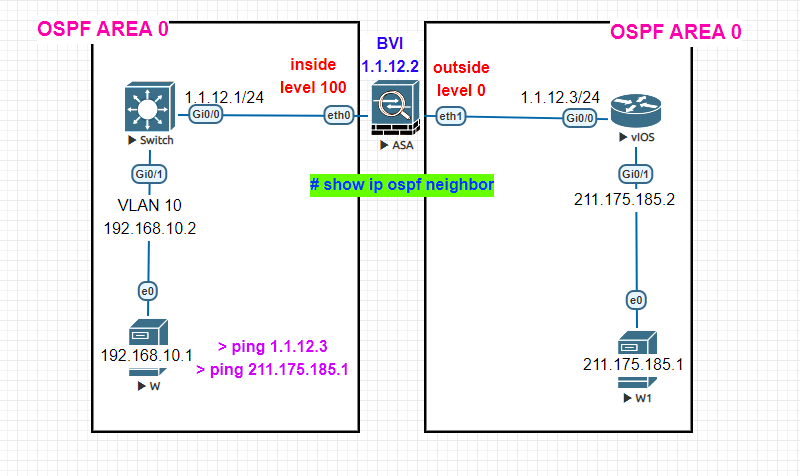

ASA 기본 구성

방법

Switch)

vIOS)

Step. 01 Transparent mode

- 도달성을 설정하기 위해서는 bridge-group 번호와 bvi 번호를 일치시켜야 한다.

- SW와 vIOS간 OSPF neighbor 관계가 형성되지 않는다. 이유는 ASA가 OSPF Hello Packet을 차단하기 때문이다.

- 같은 Bridge-Group 간에만 통신되며, 다른 Bridge-Group 간에는 통신되지 않는다.

- BVI 인터페이스 IP 주소는 스위치 관리용 주소

방법

ASA)

firewall transparent

interface e0

nameif inside

security-level 100

bridge-group 1

no shutdown

interface e1

nameif outside

security-level 0

bridge-group 1

no shutdown

interface bvi 1

ip address 1.1.12.2 255.255.255.0

ping 1.1.12.1

ping 1.1.12.3

결과

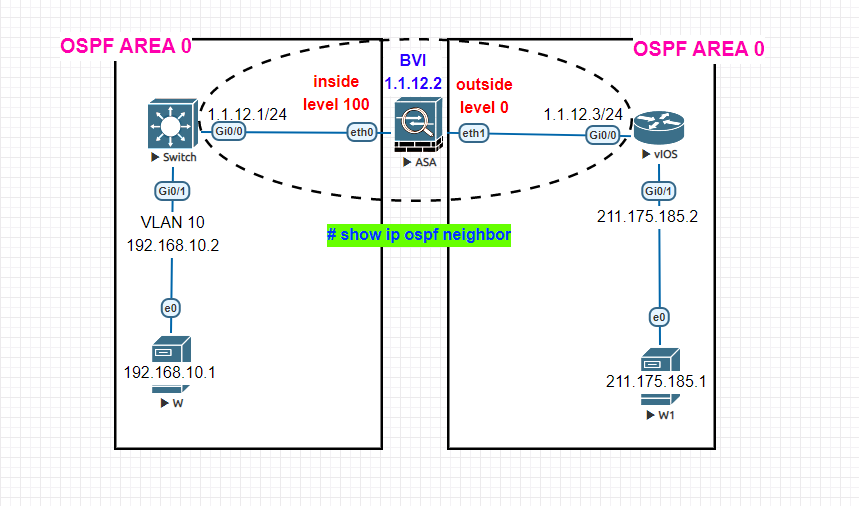

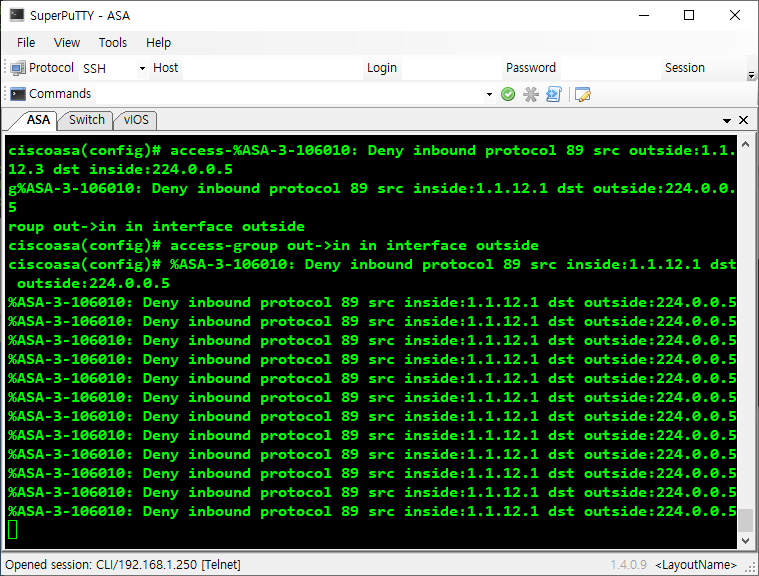

Step. 02 OSPF 허용

방법

- outside -> inside

ASA)

logging console 4

logging enable

access-list out→in permit ospf host 1.1.12.3 any

access-list out→in deny ip any any log 4 interval 60

access-group out→in in interface outside

결과

- ASA의 경우 기본적으로 Security-level 이 높은 쪽에서 낮은 쪽으로 전송되는

Unicast트래픽은 허용된다. 하지만,Multicast트래픽은 허용되지 않는다. (OSPF Hello 패킷 = Multicast 224.0.0.5)

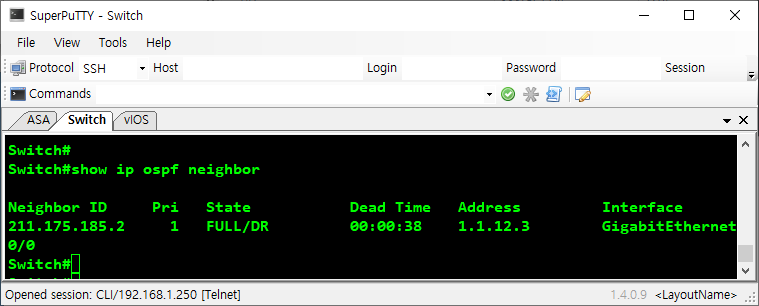

Step. 03 OSPF 허용

방법

- inside -> outside

ASA)

access-list in→out permit ip any any

access-group in→out in interface inside

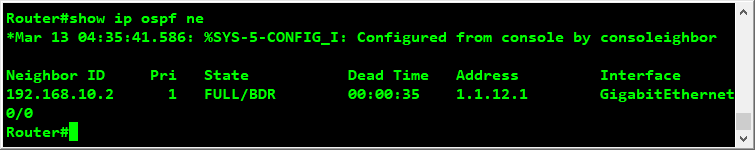

결과

vIOS)

아까는 보이지 않던 이웃이 보인다.

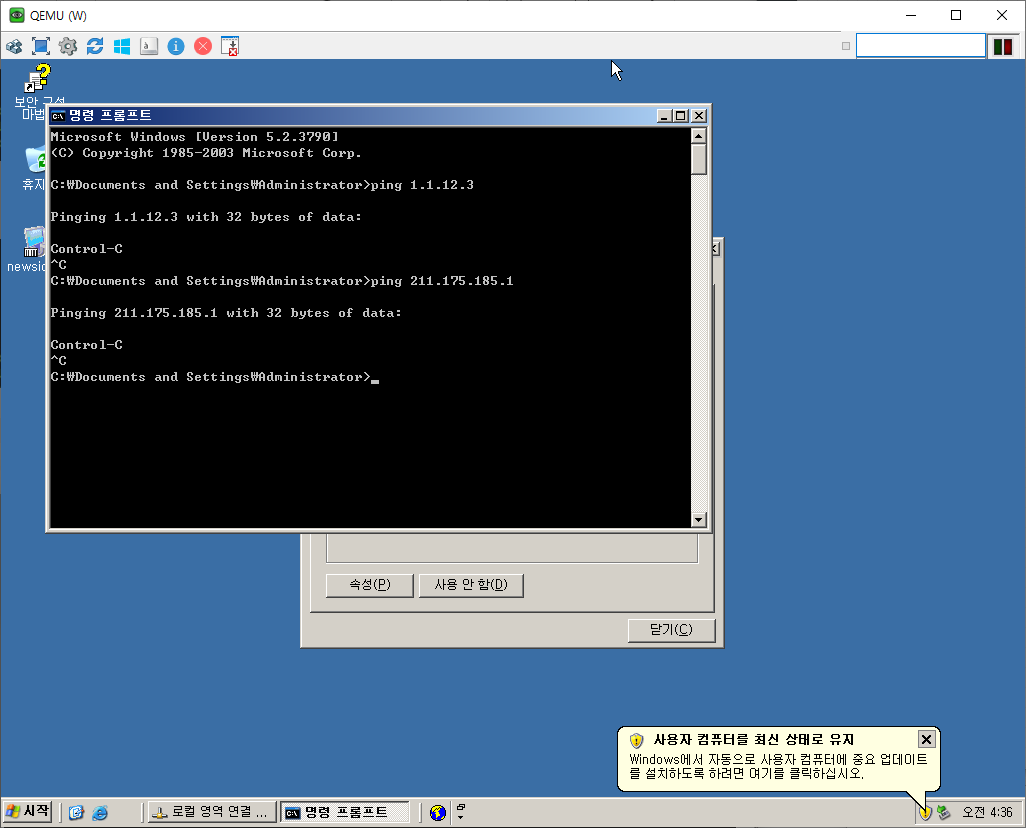

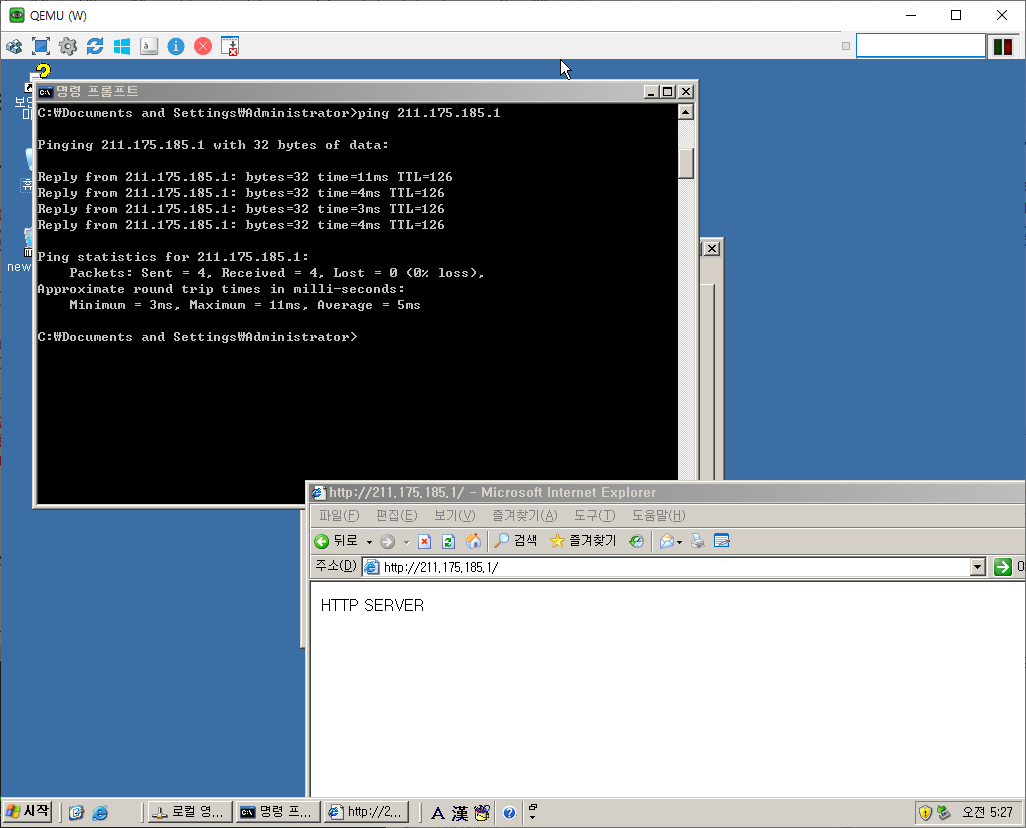

W에서 ping 1.1.12.3과 211.175.185.1을 하면 가지 않는다.

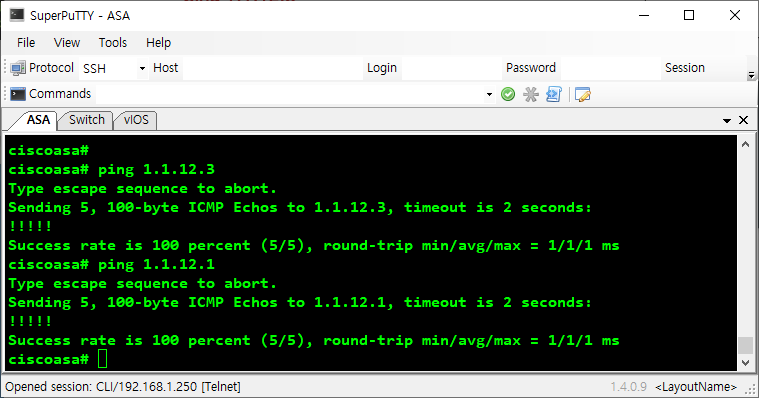

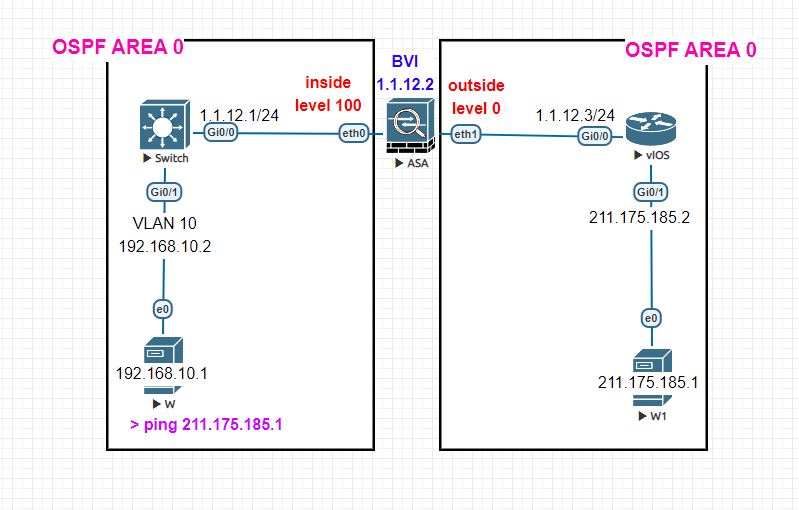

Step. 04 ICMP 허용

방법

ASA)

policy-map global_policy

class inspection_default

inspect icmp

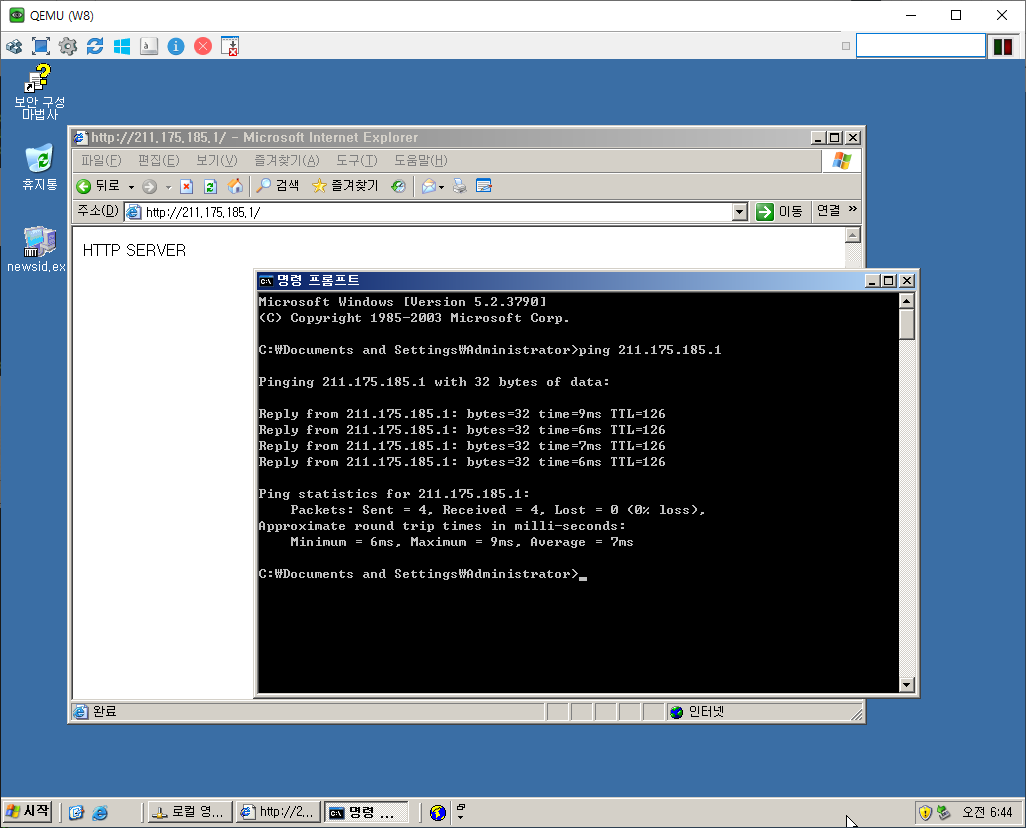

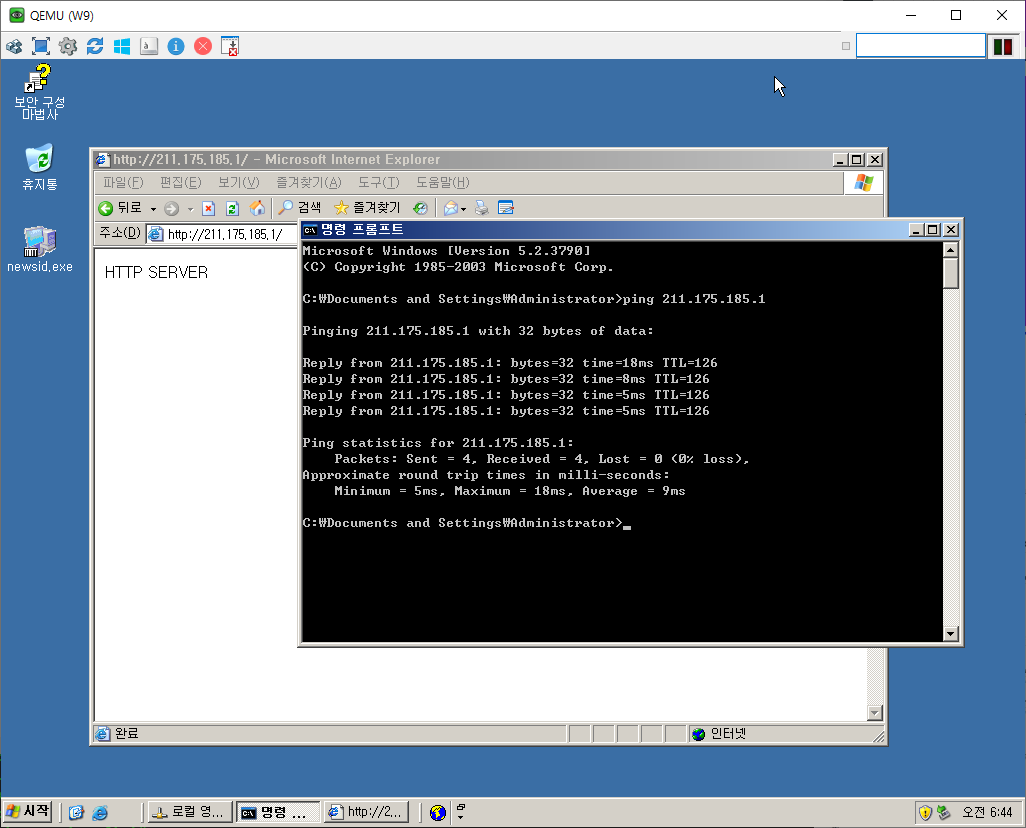

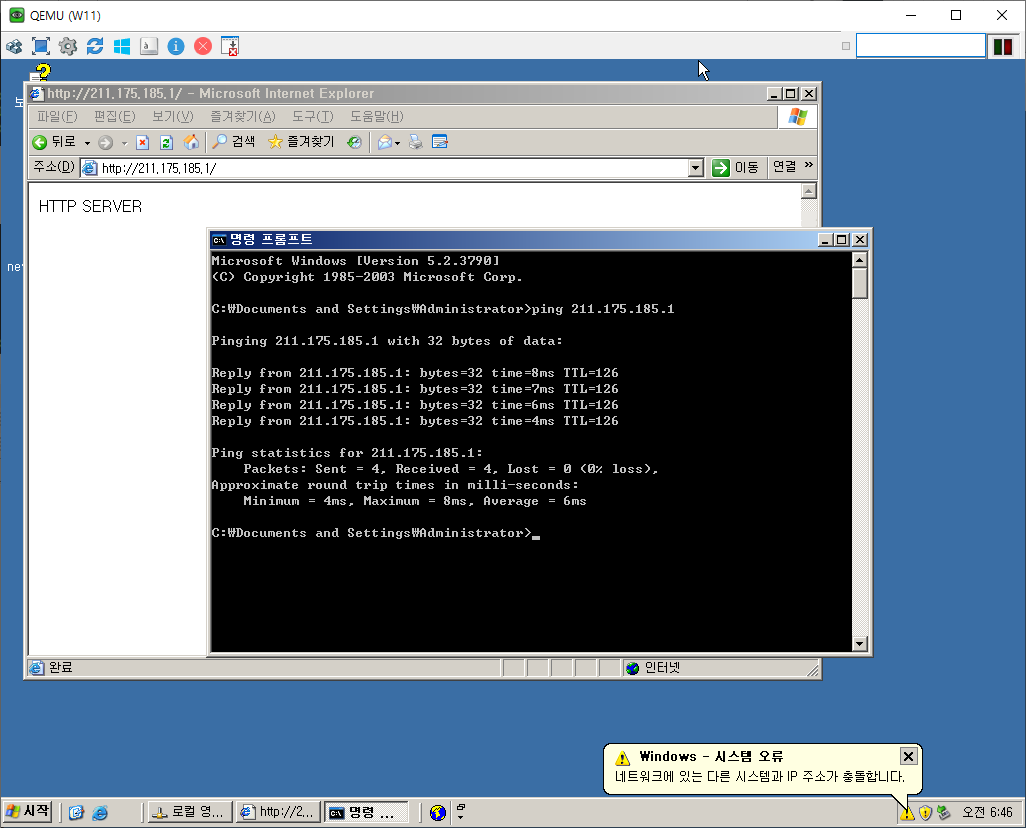

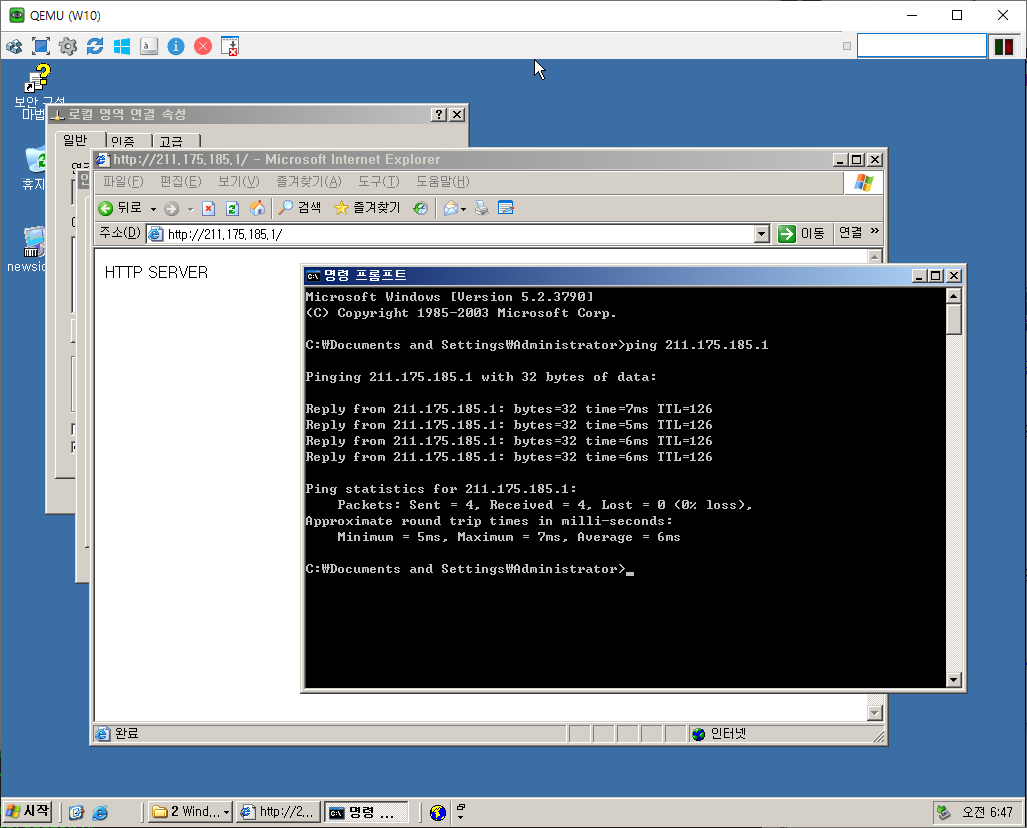

결과

W에서 211.175.185.1로 ping이 간다.

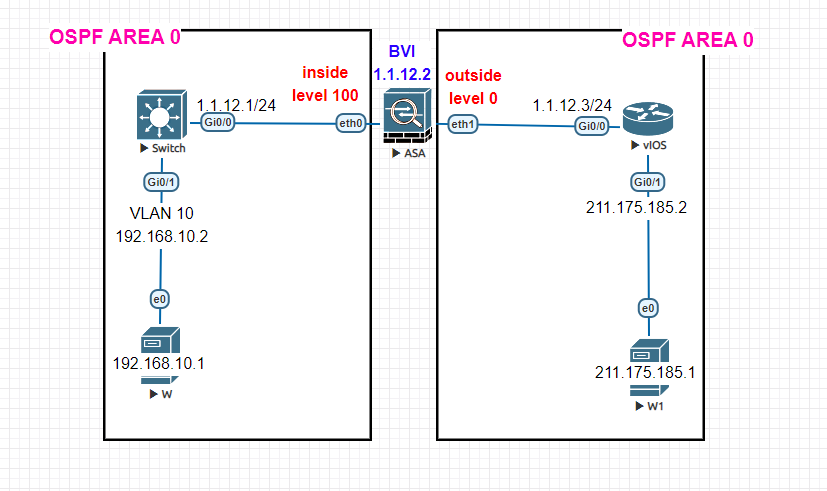

- L2 Firewall 모드인 ‘Transparent 모드’에서도 L3 Firewall 과 동일하게 ACL, MPF, NAT, Static route 등을 구성할 수 있다.

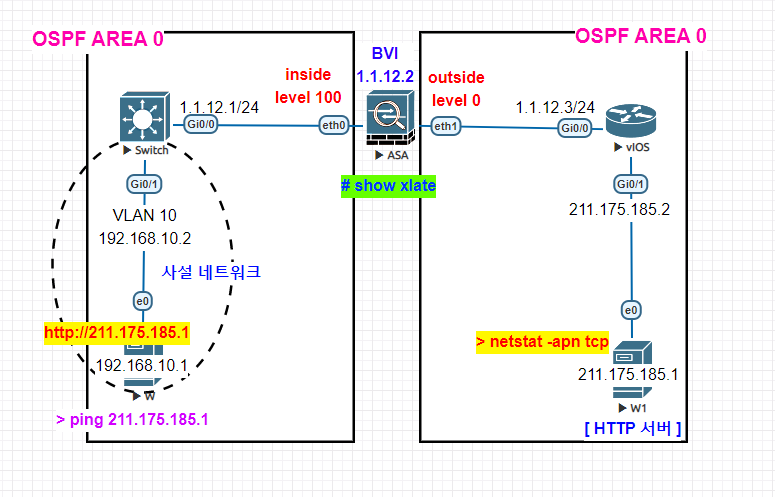

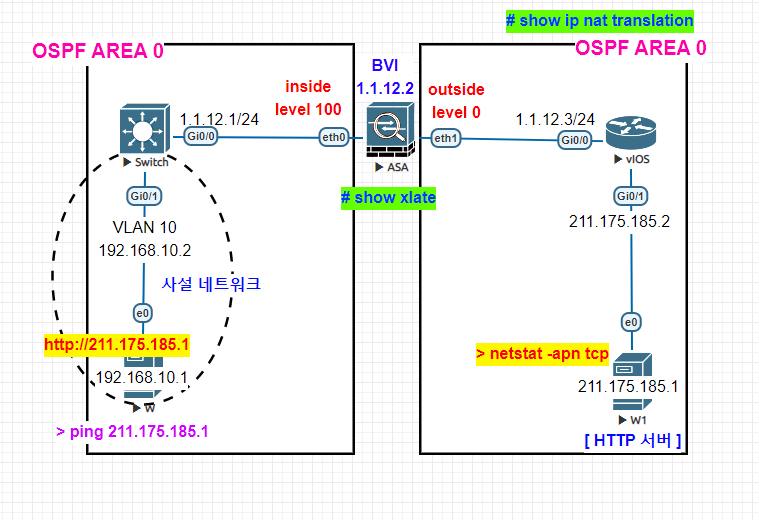

Step. 05

- ASA는 L2 모드인 경우 192.168.10.0/24 대역에 대한 도달성이 없기 때문에 Static routing을 구성해야 한다. (Dynamic Routing Protocol 은 지원되지 않는다.)

방법

Switch)

router ospf 1

no network 192.168.10.2 0.0.0.0 area 0

vIOS)

ip route 223.255.255.1 255.255.255.255 1.1.12.2

ASA)

object network inside_net

subnet 192.168.10.0 255.255.255.0

nat (inside,outside) dynamic 223.255.255.1

route inside 192.168.10.0 255.255.255.0 1.1.12.1

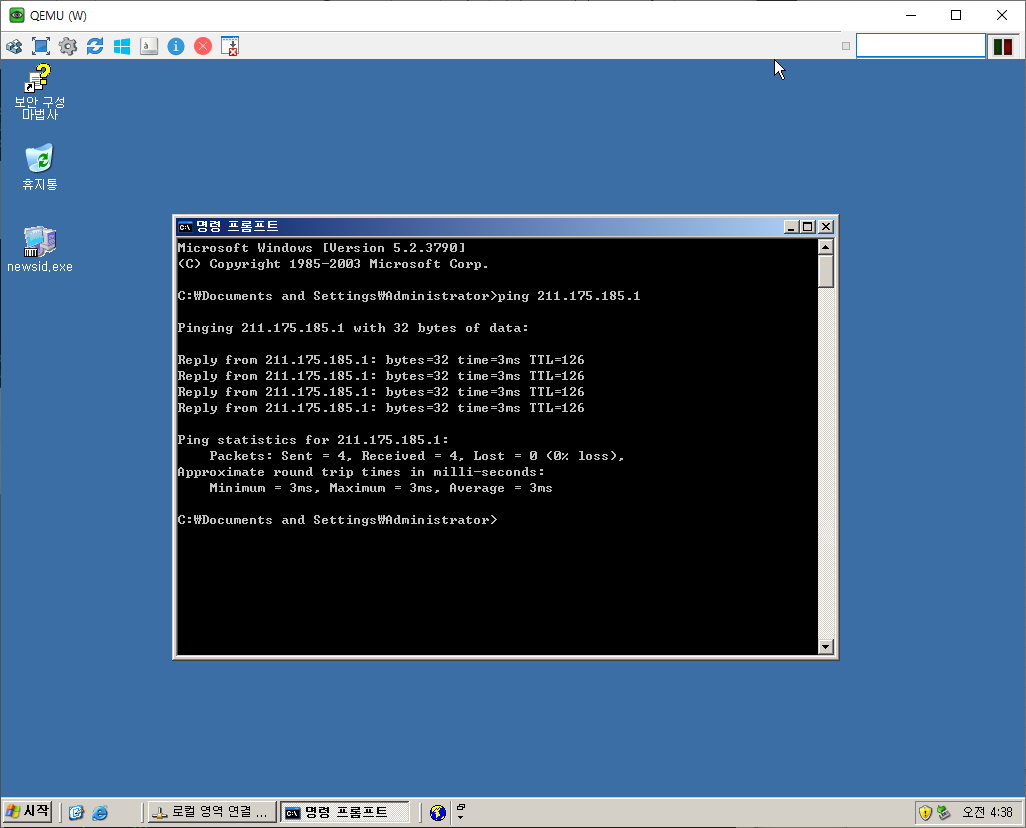

결과

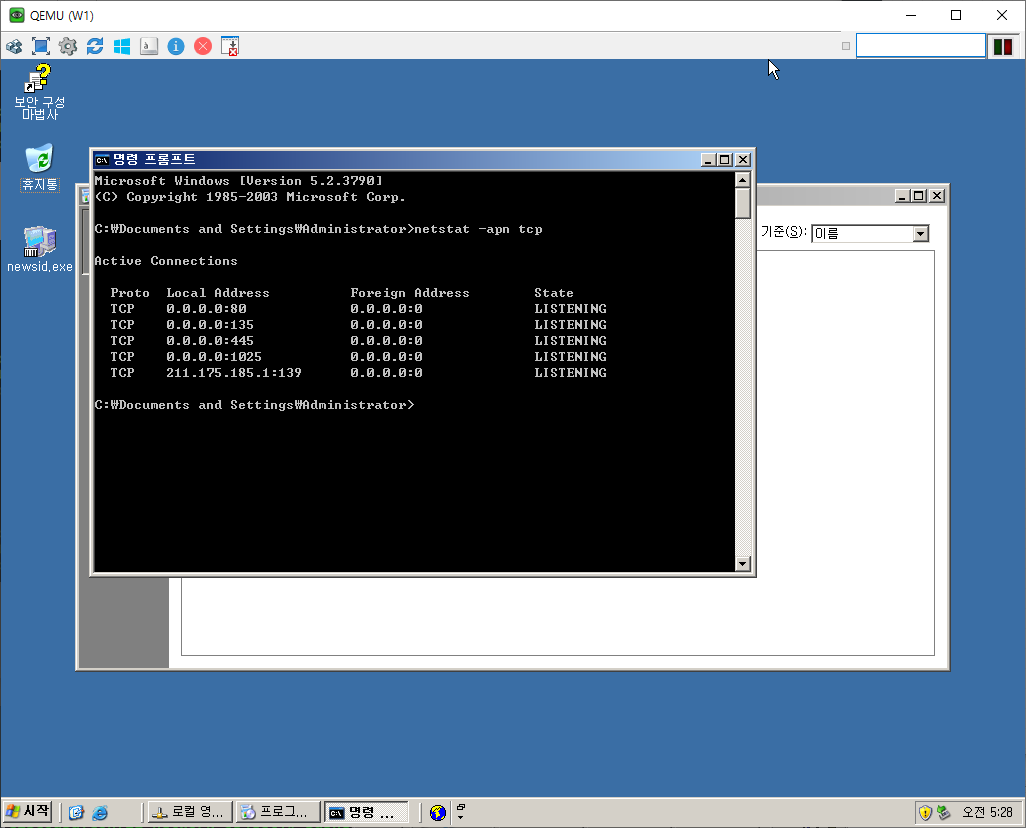

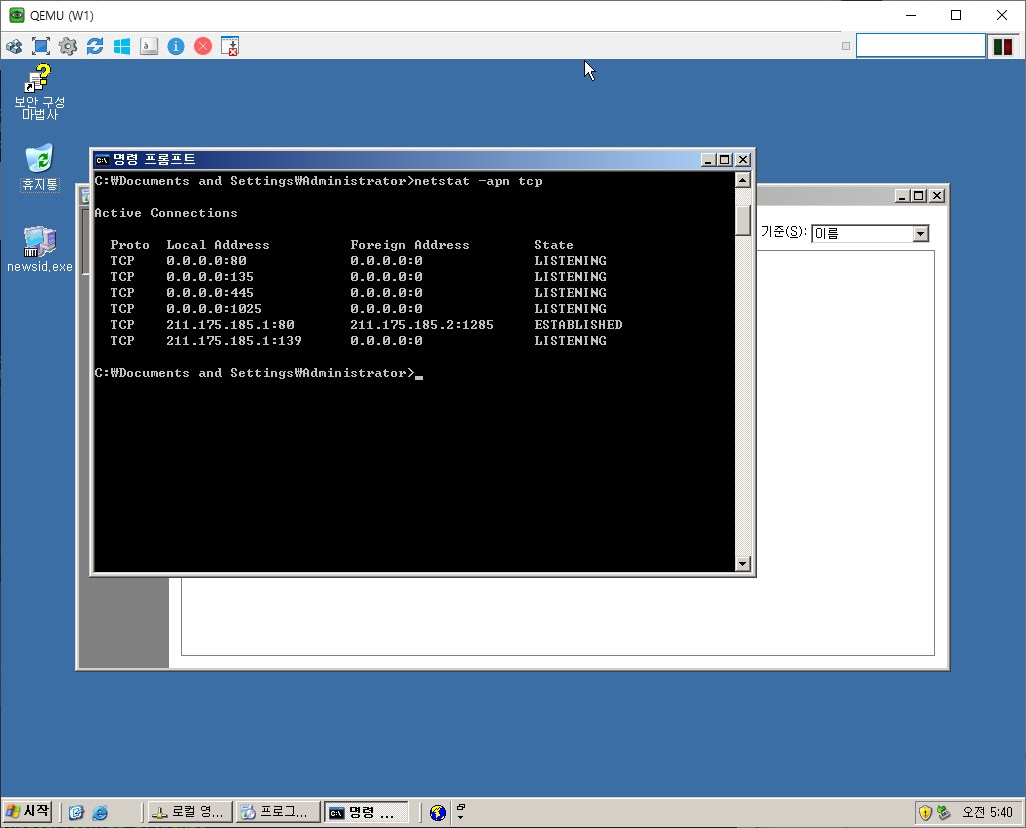

STep. 06 PAT

방법

vIOS)

access-list 10 permit host 223.255.255.1

ip nat inside source list 10 interface g0/1 overload

interface g0/0

ip nat inside

interface g0/1

ip nat outside

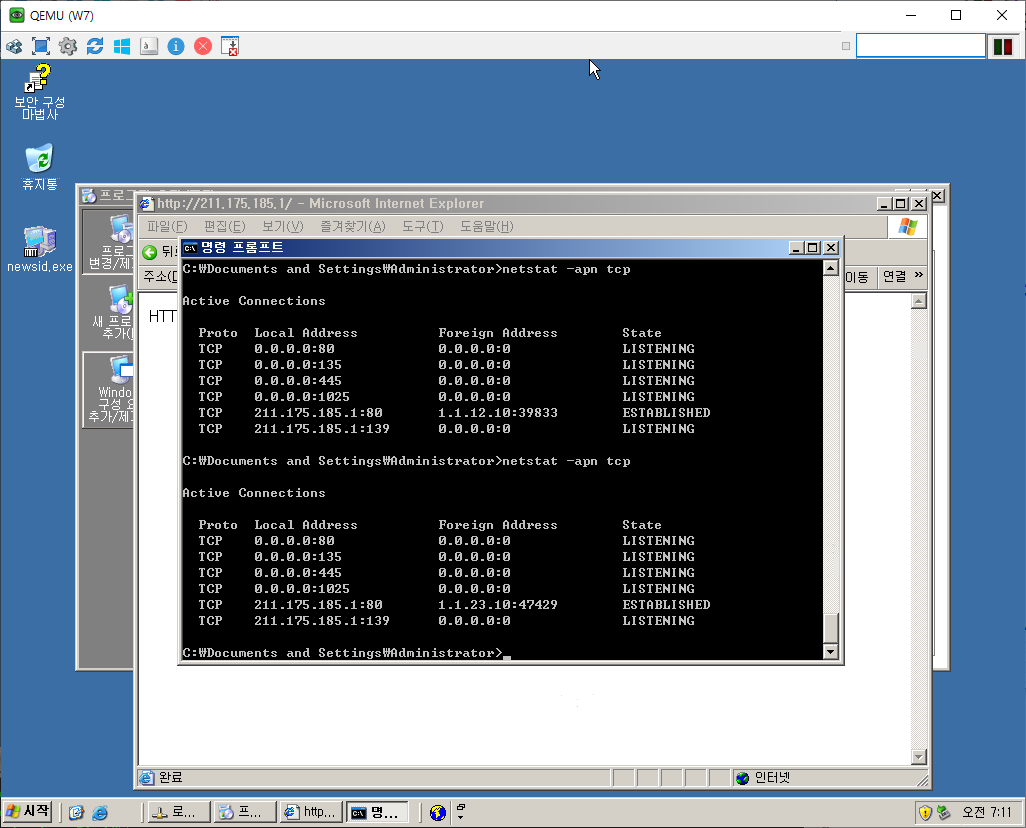

결과

ping을 한 번 보내고 netstat -apn tcp하면 211.175.185.2로 ip가 뜨는 것을 확인할 수 있다.

Ex. ASA Transparent

방법

vIOS3)

ip route 1.1.23.10 255.255.255.255 192.168.20.3

vIOS2)

ip route 1.1.12.10 255.255.255.255 192.168.10.3

ASA - NAT)

object network A_net

subnet 192.168.10.0 255.255.255.0

nat (inside_A,outside_A) dynamic 1.1.12.10

object network B_net

subnet 192.168.20.0 255.255.255.0

nat (inside_B,outside_B) dynamic 1.1.23.10

결과

PAT 공인 주소도 잘 적용된 것을 확인할 수 있다.